PyLogik para la Desidentificación de Datos de Imágenes Médicas

PyLogik - Medical Image Data De-identification.

Una herramienta médica de desidentificación de imágenes de última generación de código abierto

Los repositorios de datos son ahora uno de nuestros recursos más valiosos. La información como recurso no es un concepto nuevo, pero nuestro mundo del siglo XXI es muy diferente ahora que antes. La carrera por la inteligencia artificial está en marcha, y en paralelo se están desarrollando las herramientas y recursos que necesitamos para facilitarla. Agrupar información para crear inferencias que sean robustas, generalizables y tengan utilidad para nuestro día a día es mucho más difícil de lo que parece. Esto es particularmente cierto en lo que respecta a los datos médicos. Los datos médicos sufren una gran cantidad de dificultades cuando se trata de extraer valor en conjunto y en el desarrollo de algoritmos. Además de ser ruidosos, están regulados por las instituciones y centros de atención que actúan como administradores de datos (y por una buena razón), ya que contienen información personal de salud (PHI).

La PHI, si se filtra, podría tener efectos perjudiciales sobre la privacidad de las personas. Estos podrían variar desde una simple vergüenza hasta la discriminación en el lugar de trabajo o con compañías de seguros hasta el robo de identidad. Por lo tanto, cuando los investigadores e instituciones acuerdan agrupar información para crear repositorios, debe existir un acuerdo de uso de datos y herramientas para desidentificar los datos tanto como sea posible. La PHI puede tomar varias formas: Directa: números de atención médica, números de Seguridad Social y fechas de nacimiento, aunque los nombres no son técnicamente únicos, se tratan como tales. También hay cuasi-identificadores, como la fecha en que se recopiló la imagen. Además, cuando se entrena un algoritmo de aprendizaje automático, estos nombres podrían considerarse piezas de información molesta que en realidad no deseamos aprender. Por lo tanto, es necesario eliminarlos por varias razones.

Ha habido numerosos intentos de realizar la desidentificación de imágenes médicas. Desafortunadamente, las soluciones propuestas han sufrido una falta de éxito, son específicas del sistema operativo o solo están disponibles por una tarifa a través de proveedores o investigadores propietarios [1-4]. El otro problema que noté al leer esto es que los investigadores buscaron enmascarar/eliminar SOLO el texto de identificación y mantener el texto útil pero científico intacto. Y aunque este es un objetivo noble, este es un problema REALMENTE difícil. Esto se debe al hecho de que la PHI puede tomar formatos variados según el proveedor de equipos y el sistema hospitalario. Queremos mantener la información científica, pero en el caso de una pila de imágenes, esta información se repite en cada fotograma. Es decir, consume espacio redundante en la imagen, ¡así que si podemos eliminarlo una vez, podemos ahorrar espacio de almacenamiento! Por lo tanto, podemos pensar en esto como nuestras restricciones de diseño. Así que con eso en mente, resolvamos el problema con todo esto en mente simultáneamente.

Empleamos el aprendizaje automático en forma de una red neuronal convolucional recurrente. Para comenzar el proceso, la primera tarea es identificar, extraer y enmascarar los datos basados en texto que se encuentran en las matrices. Este proceso utiliza PyTorch como marco para la detección de texto. El modelo de reconocimiento de texto se basa en una red neuronal recurrente convolucional (CRNN), que fue entrenada en los conjuntos de datos IC13, IIIT5k y SVT. El modelo consta de tres componentes clave:

- Modelado de Señales EEG utilizando Regresión Polinómica en R

- Series de tiempo para el cambio climático Pronóstico de demanda origen-destino

- El Desafío de Ver la Imagen Completa de la Inteligencia Artificial

a) Extracción de características, lograda mediante una combinación de ResNet (una red neuronal convolucional) y la red neuronal visual geometry group (VGG). Esto es responsable de detectar características que se parecen a letras.

b) Etiquetado de secuencias, logrado mediante el uso de una red neuronal de memoria a largo plazo y corto plazo (LSTM). La parte recurrente de esto es importante para asegurar que las características que están una al lado de la otra en la imagen que parecen texto se supone que están agrupadas juntas, lo que significa que forman una palabra (s) coherente.

c) Encima de esto, hay un clasificador temporal conexo (CTC) que actúa para realizar el reconocimiento óptico de caracteres (OCR). Esto es responsable de transcribir la (s) palabra (s) detectada (s) en letras basadas en un léxico inglés. Por lo tanto, la decodificación la realiza el CTC.

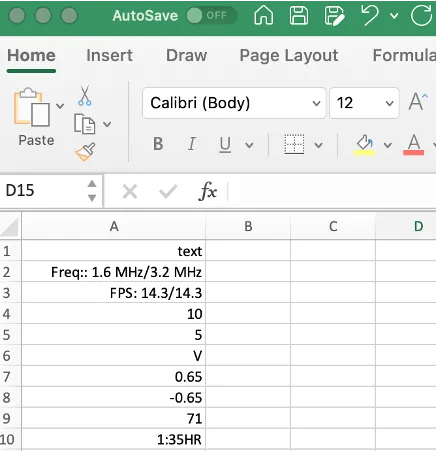

Una descripción general de la limpieza y anonimización de datos implica cargar los datos, que pueden estar en forma de DICOM, pila JPEG o archivo de video, y someterlos a detección de texto y eliminación a través de un procedimiento de OCR y enmascaramiento. Se extrae cualquier texto identificado y se guarda en un archivo .csv separado (abajo). Si el usuario decide oscurecer los nombres de archivo, se concatenan una serie aleatoria de caracteres alfanuméricos y el nombre de archivo original se agrega al archivo .csv, que ahora sirve simultáneamente como un archivo de cruce. Además, las imágenes se mejoran mediante la eliminación de cualquier elemento superfluo. La región de interés (ROI) se aísla utilizando una secuencia de operaciones de filtrado, morfológicas y geométricas (de las cuales se explican varias versiones a continuación).

En este trabajo, mostramos la utilidad de nuestros algoritmos disponibles y brindamos orientación sobre cómo los usuarios finales pueden integrarlos en sus respectivas aplicaciones. Nuestro software, PyLogik, se puede instalar a través de la terminal usando el comando pip install PyLogik. Hemos diseñado varias funciones que se pueden utilizar en conjunto o por separado en la canalización. Nuestro software admite varios tipos de imágenes, incluidos 2D (escala de grises), 3D (escala de grises con múltiples fotogramas o RGB de 3 canales) y 4D (múltiples fotogramas con información RGB), y puede leer tipos de imágenes dicom, .png, .jpg, .jpeg y .nii (NIfTi). Cualquier archivo omitido y sus detalles de procesamiento se registran en archivos de registro en la carpeta de destino.

El flujo de trabajo general de mi programa es el siguiente:

Nuestras funciones se pueden importar y utilizar de la siguiente manera. Instale la biblioteca usando la terminal:

$ pip install pylogikImporte las bibliotecas:

from pylogik import deidfrom pylogik import im_analysis Hay varias funciones disponibles para el usuario:

Esta metodología fue diseñada inicialmente en torno a la noción de desidentificación de imágenes de ultrasonido, pero luego se amplió para abarcar otras modalidades de imágenes que pueden no querer ser tan restrictivas en la parte de “limpieza” de la imagen. Toquemos brevemente las diversas opciones.

- Esto es solo para desidentificación. Esto solo elimina el texto quemado de la imagen, lo escribe en un archivo .csv, con el nombre del archivo (para fines de cruce), y escribe el fotograma (s) de la imagen en archivos JPEG sin pérdida.

deid.deid(input_path = "ruta_a_archivos", output_path="ruta_para_guardar_archivos",rename_files = False, threshold = 0)- input_path: ruta de los archivos de imagen (DICOM, JPEG o video)

- output_path: ruta para guardar nuevos archivos de imagen y archivos de texto .csv

- rename_files: False (predeterminado) cambia el nombre del archivo a una serie de 10 alfanuméricos seleccionados al azar

- threshold: 0 (predeterminado) valor entero del umbral en la imagen (predeterminado = 0). Si no está claro para el usuario, puede usar el valor predeterminado o usar la herramienta de selección de color para capturar la intensidad del fondo de la imagen de muestra

2. Esto es para desidentificación y limpieza específica de datos de ultrasonido. Este fue realmente el primero que creé, y tiene algunas comparaciones geométricas interesantes que se ejecutan para mantener una ROI muy limpia. Esto elimina el texto quemado de la imagen, lo escribe en un archivo .csv (con el nombre de archivo para fines de cruce), procesa y comprime imágenes de acuerdo con los métodos descritos en el documento asociado, y escribe el fotograma (s) de la imagen en archivos JPEG sin pérdida.

deid.deid_us(input path = "ruta_a_archivos", output path="ruta_para_guardar_archivos",rename_files=False, thresh=0)- input_path: ruta de los archivos de imagen (DICOM, JPEG o video)

- output_path: ruta para guardar nuevos archivos de imagen y archivos de texto .csv

- rename_files: False (predeterminado) cambia el nombre del archivo a una serie de 10 alfanuméricos seleccionados al azar

- threshold: 0 (predeterminado) valor entero del umbral en la imagen (predeterminado = 0). Si no está claro para el usuario, puede usar el valor predeterminado o usar la herramienta de selección de color para capturar la intensidad del fondo de la imagen de muestra

3. Esto es para desidentificación y limpieza, donde solo se guarda el elemento saliente más grande de la imagen. Esto elimina el texto quemado de la imagen, lo escribe en un archivo .csv (con el nombre de archivo para fines de cruce), mantiene el elemento más saliente en la imagen, comprime en consecuencia y escribe el fotograma (s) de la imagen en archivos JPEG sin pérdida.

deid.deid_one(input_path = "ruta_a_los_archivos", output_path="ruta_para_guardar_el_archivo",rename_files=False, threshold = 0)- input_path : ruta a los archivos de imagen (DICOM, JPEG o video)

- output_path : ruta para guardar nuevos archivos de imagen y archivos de texto .csv

- threshold : valor entero de umbral en la imagen (0 por defecto). Si no está claro para el usuario, se puede usar el valor por defecto o utilizar la herramienta de selección de color para capturar la intensidad del fondo de la imagen de muestra

- rename_files : False (por defecto) cambia el nombre de archivo a una serie de 10 alfanuméricos seleccionados al azar

4. Esto es para la eliminación de la identificación y la limpieza, donde sólo se filtran objetos pequeños y múltiples entidades grandes permanecerán en la imagen. Esto elimina el texto quemado en la imagen, lo escribe en un archivo .csv, con el nombre de archivo (para fines de intercambio) y escribe el/los cuadros de imagen en JPEG sin pérdida (elimina/extrae texto y elimina características a pequeña escala)

deid.deid_clean((input_path = "ruta_a_los_archivos", output_path="ruta_para_guardar_archivos",rename_files=False, threshold = 0)- input_path : ruta a los archivos de imagen (DICOM, JPEG o video)

- output_path : ruta para guardar nuevos archivos de imagen y archivos de texto .csv

- rename_files : False (por defecto) cambia el nombre de archivo a una serie de 10 alfanuméricos seleccionados al azar

- threshold : valor entero de umbral en la imagen (0 por defecto). Si no está claro para el usuario, se puede usar el valor por defecto o utilizar la herramienta de selección de color para capturar la intensidad del fondo de la imagen de muestra

5. Esto es si tiene imagen(es) que desea detectar/leer el texto a un archivo CSV. Sin embargo, no desea generar ninguna imagen de salida. Esto sólo encuentra texto en la imagen y lo escribe en una serie de archivos CSV en la carpeta de salida especificada, no escribe imágenes.

deid.find_txt(input_path = "ruta_a_los_archivos", output_path="ruta_para_guardar_archivos")- input_path : ruta a los archivos de imagen (DICOM, JPEG o video)

- output_path : ruta para guardar nuevos archivos de imagen y archivos de texto .csv

- thresh: valor entero de umbral en la imagen (0 por defecto). Si no está claro para el usuario, se puede usar el valor por defecto o utilizar la herramienta de selección de color para capturar la intensidad del fondo de la imagen de muestra

6. Estas son algunas funciones adicionales contenidas en el paquete que pueden ser útiles para calcular y presentar las puntuaciones de dados.

A) Cálculo de la puntuación de dados:

im_analysis.dice_score(pred_array, true_array, k=1)- pred — matriz de segmentación predicha

- true — matriz de segmentación de referencia

- k — valor para realizar la correspondencia (1 por defecto)

- Devuelve: puntuación de dados (flotante)

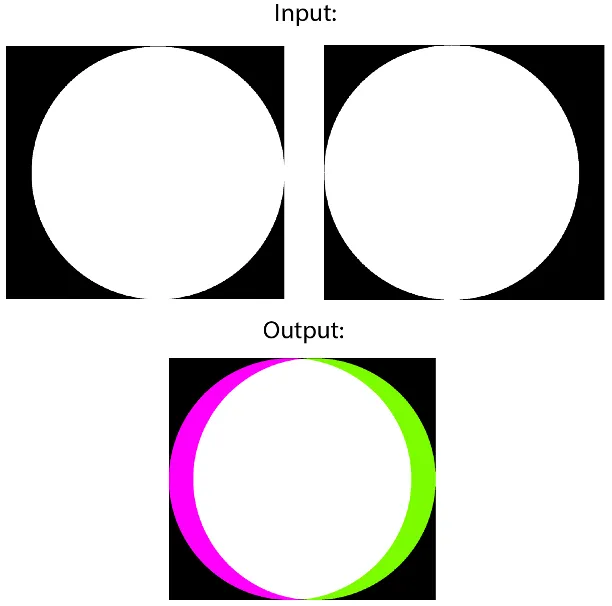

B) Visualización del cálculo de dados

im_analysis.imshowpair(pred_array, true_array, color1 = (124,252,0), color2 =(255,0,252), show_fig=True)- pred_array — matriz de segmentación predicha

- true _array — matriz de segmentación de referencia

- color1 — primer color para mostrar valores únicos de la primera imagen

- color2 — segundo color para mostrar valores únicos de la segunda imagen

- Devuelve: matriz y gráfico

![Imagen obtenida de [1] (utilizando la función 'deid_us')](https://miro.medium.com/v2/resize:fit:640/format:webp/1*g8nMf2AArjRMSZ5BDwno6w.png)

Al revisar los objetivos establecidos en la introducción, hemos desarrollado con éxito un protocolo sólido en términos de desidentificación, aislamiento de información relevante del paciente, identificación de ROI y compresión de archivos de imágenes médicas. El trabajo anterior se ha centrado en entrenar CNNs para detectar y eliminar únicamente información relacionada con PHI contenida dentro de la imagen, con niveles de éxito variables que van del 65 al 89% [1-3]. Sin embargo, algunas de estas técnicas son específicas del sistema operativo o solo están disponibles a un costo [4]. El paquete PyLogik aborda estos problemas asegurando la eliminación de identificadores directos del paciente mientras se convierte el formato de archivo de texto en una salida de archivo .csv, identificando correctamente la ROI y comprimiendo la información. Además, el protocolo es agnóstico del sistema operativo y gratuito para los investigadores. Al simplificar el problema del aprendizaje profundo y eliminar todo el texto, PyLogik supera el riesgo de distinguir caracteres como “Bg” de “B9”, “B1” de “Bl” o “B0” de “Bo”. Esto permite a los sitios individuales colocar el filtrado específico de contexto necesario en sus archivos .csv y garantiza una mayor eficacia en la eliminación de PHI. PyLogik se puede ejecutar en cualquier SO y es gratuito para descargar, lo que permite que se ejecute en servidores detrás de cortafuegos institucionales. Al extraer y posteriormente enmascarar todo el texto, los archivos .csv de salida del pipeline permiten a los usuarios finales consultar, incluir o destruir información para sus usos específicos. Nuestra estrategia también facilita una mejor integración multimodal de la información de datos. Por ejemplo, en imágenes ecocardiográficas, la frecuencia cardíaca a menudo se muestra como texto en cada vista; en PyLogik, esta información se conserva y se pone a disposición de los usuarios finales, lo que la hace disponible para su uso durante la fusión de información (temprana, conjunta y tardía) en el desarrollo de algoritmos [5]. Las imágenes se guardan y se emiten como pilas JPEG para disminuir el número de bibliotecas especializadas y plataformas de codificación necesarias para volver a importar las imágenes para su procesamiento [6]. Al truncar la imagen para contener solo la(s) ROI, retenemos solo la información relevante, lo que facilita la compresión en servidores secundarios no PACS.

Además de proporcionar un protocolo eficiente de desidentificación y limpieza de imágenes para facilitar el aprovechamiento de las imágenes de ultrasonido en conjunto para el desarrollo de algoritmos, nuestro método propuesto ofrece hasta un 72% de compresión en comparación con los archivos DICOM originales. Esto no solo tiene implicaciones para el almacenamiento a largo plazo de estos grandes archivos, sino que también permite un almacenamiento a corto plazo sustancialmente mayor para aplicaciones de aprendizaje automático (es decir, procesamiento por lotes). Estas imágenes se guardan como JPEG sin pérdida, donde “sin pérdida” significa que la ROI guardada tiene la misma resolución espacial que la presente en el formato de imagen original. Este paquete está diseñado para ser modular, con una clase separada para aquellos que buscan la partición de procedimiento de desidentificación del pipeline únicamente. Esta parte del procesamiento del pipeline se puede extender fácilmente a otras modalidades de imágenes, como la resonancia magnética (MRI), la tomografía computarizada (CT) y otras radiografías, etc. Nuestro programa proporciona un algoritmo de desidentificación de última generación aplicable a múltiples modalidades de imágenes médicas, al mismo tiempo que ofrece compresión de imágenes (hasta un 72% más pequeño) mientras prepara datos para experimentos de aprendizaje automático. Esta compresión es importante ya que tiene implicaciones para el almacenamiento basado en la nube a largo plazo, así como para la memoria al entrenar algoritmos de aprendizaje automático y no se discute en otras publicaciones de este tipo. Con este fin, hemos desarrollado una biblioteca de Python de código abierto, PyLogik. Es fácil de instalar, agnóstico del sistema operativo, se puede ejecutar detrás de cortafuegos institucionales al mismo tiempo que utiliza cómputo GPU si está disponible y realiza el procesamiento por lotes. Ponemos esta herramienta a disposición de los investigadores de forma gratuita como alternativa a las opciones costosas de tarifa por servicio o menos eficaces actualmente disponibles.

Aunque la limpieza de datos automatizada es deseable, rara vez un esfuerzo automatizado de desidentificación es perfecto. El riesgo de fuga de PHI es de suma importancia debido a las ramificaciones legales y éticas. Instamos a la comunidad de investigación a probar el protocolo en sus respectivos sistemas para la desidentificación de imágenes. El trabajo futuro incluye actualizaciones al paquete de software e incorporar comentarios para hacerlo más generalizable (incluyendo el cambio de formatos de salida) a medida que crece la adopción.

Para obtener más información sobre las llamadas de función disponibles y otra documentación, lea el documento aquí.

Referencias

[1] E. Monteiro, C. Costa, J. L. Oliveira, Un pipeline de desidentificación para imágenes médicas de ultrasonido en formato DICOM, Journal of medical systems, 41 (5) (2017) 1–16. [2] L. Fezai, T. Urruty, P. Bourdon, C. Fernandez-Maloigne, Anonimización profunda de imágenes médicas, Multimedia Tools and Applications (2022) 1–15. [3] L.-C. Huang, H.-C. Chu, C.-Y. Lien, C.-H. Hsiao, T. Kao, Preservación de la privacidad y protección de la seguridad de la información para registros electrónicos portátiles de salud de pacientes, Computers in Biology and Medicine 39 (9) (2009) 743–750. [4] D. Rodríguez González, T. Carpenter, J. I. van Hemert, J. Wardlaw, Un conjunto de herramientas de código abierto para la desidentificación de imágenes médicas, European radiology 20 (8) (2010) 1896–1904 [5] A. Kline, H. Wang, Y. Li, S. Dennis, M. Hutch, Z. Xu, F. Wang, F. Cheng, Y. Luo, Aprendizaje automático multimodal en salud de precisión: una revisión exploratoria, npj Digital Medicine 5 (1) (2022) 1–14 [6] B. Liu, M. Zhu, Z. Zhang, C. Yin, Z. Liu, J. Gu, Conversión de imágenes médicas con DICOM, en: 2007 Canadian Conference on Electrical and Computer Engineering, IEEE, 2007, pp. 36–39 [7] A. Kline, V. Appadurai, Y. Luo, S. Sanjiv, “Desidentificación, limpieza y compresión de imágenes médicas utilizando Pylogik”, https://arxiv.org/abs/2304.12322

Además, si te gustaría ver artículos como este y tener acceso ilimitado a mis artículos y a todos los suministrados por Zepes, considera registrarte utilizando mi enlace de referencia a continuación. La membresía cuesta $5 (USD)/mes; yo recibo una pequeña comisión cuando lees mis artículos, lo que a su vez ayuda a impulsar más contenido y artículos!

Únete a Zepes con mi enlace de referencia – Adrienne Kline

Lee todas las historias de Adrienne Kline (y miles de otros escritores en Zepes). Tu tarifa de membresía apoya directamente…

Zepes.com

We will continue to update Zepes; if you have any questions or suggestions, please contact us!

Was this article helpful?

93 out of 132 found this helpful

Related articles

- Conoce AnythingLLM Una Aplicación Full-Stack Que Transforma Tu Contenido en Datos Enriquecidos para Mejorar las Interacciones con Modelos de Lenguaje Amplio (LLMs)

- Teoría de Recursos Donde las Matemáticas se Encuentran con la Industria.

- Funciones de Ventana Un conocimiento imprescindible para ingenieros de datos y científicos de datos.

- Haz que tus gráficos sean excelentes con UTF-8.

- Haz que cada dólar de marketing cuente con la ciencia de datos.

- Cómo medir el desvío en las incrustaciones de ML

- Incorpore SageMaker Autopilot en sus procesos de MLOps usando un Proyecto personalizado de SageMaker.